Phishing evoluon dhe bëhet një kërcënim gjithnjë e më i rëndësishëm. Për të nxjerrë në pah fenomenin është një raport nga Kaspersky i cili ilustron një teknikë të re të përdorur nga kriminelët kibernetikë për të kryer sulme phishing. Sistemi i identifikuar nga Kaspersky konfirmon se si kriminelët kibernetikë arritën të fshehin lidhjet e phishing në një server SharePoint dhe më pas ta shpërndajnë atë nëpërmjet njoftimeve të ligjshme.

Në mjedisin e korporatës, në veçanti, një sistem i tillë mund të jetë jashtëzakonisht i suksesshëm për shkak të zhgënjimit të rojes nga punonjësit që marrin njoftime legjitime. Njoftime të tilla janë në gjendje të anashkalojnë filtrat tradicionalë të spamit, duke rritur ndjeshëm rrezikun e përpjekjeve të phishing të zbuluara nga Kaspersky.

Për të maksimizuar sigurinë, edhe për përdoruesit më me përvojë, është thelbësore të keni komplete sigurie me mjete të integruara anti-phishing. Ndër opsionet e disponueshme është softueri i sigurisë i Kaspersky i cili kushton 19,99 euro në vit, duke garantuar mbrojtje të plotë edhe kundër viruseve, malware, ransomware dhe kërcënimeve të tjera kompjuterike.

Për të hyrë në propozimin e Kaspersky, mund t’i referoheni faqes zyrtare të kompanisë:

Si funksionojnë sulmet e reja të phishing dhe si të mbroheni

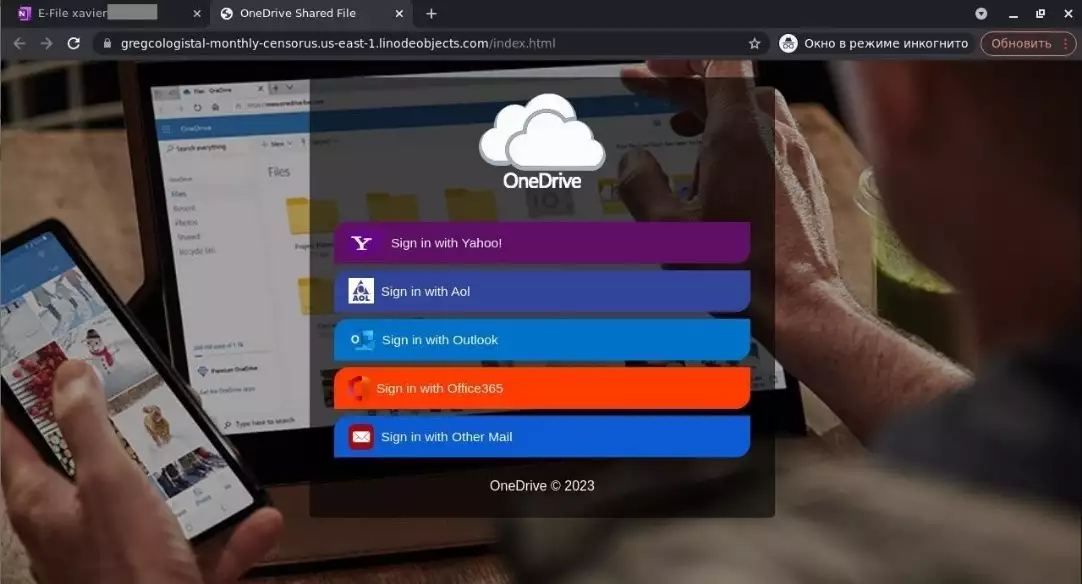

Përdorimi i një njoftimi të ligjshëm të SharePoint i bën sulmet e phishing shumë më efektive. Siç dëshmohet nga Kaspersky, një sulm i tillë ndjek një model si ky:

– një punonjës merr një njoftim standard të SharePoint që dikush ka ndarë një skedar OneNote që mund të aksesohet me një lidhje

-ky skedar përfshin një lidhje të dytë (këtë herë një phishing) me një ikonë të madhe të një lloji tjetër skedari (si një PDF)

– lidhja e phishing çon në një faqe interneti me qëllim të keq që simulon faqet e hyrjes në OneDrive me qëllim të vjedhjes së kredencialeve të hyrjes në llogarinë e përdoruesit (siç theksohet në imazhin më poshtë)

Ky lloj sulmi phishing është potencialisht shumë i rrezikshëm dhe ringjall vëmendjen ndaj rreziqeve të përfshira në këto sulme kibernetike.

Discussion about this post