Studiuesit e Sophos zbuluan taktikat e përdorura nga grupi Mad Liberator për të hyrë në kompjuterë dhe për të vjedhur të dhëna. Duke përdorur një kombinim të inxhinierisë sociale, mjeteve të njohura dhe përditësimeve të rreme të Windows, kriminelët kibernetikë janë në gjendje të mashtrojnë përdoruesin, madje duke kërcënuar se do të publikojnë informacione të ndjeshme nëse nuk paguhet një shpërblim.

AnyDesk dhe përditësime të rreme

Sulmet e para të Mad Liberator u zbuluan në mes të korrikut. Në shumicën e rasteve qasja në distancë bëhet nëpërmjet AnyDesk. Megjithatë, nuk është e qartë se si kriminelët kibernetikë i zgjedhin objektivat e tyre. Adresat 10-shifrore (AnyDesk ID) që i janë caktuar pajisjes kur instalohet softueri ka të ngjarë të përdoren.

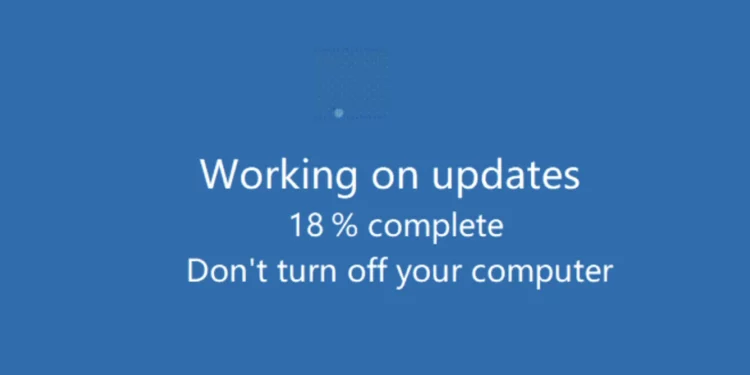

Nëse gjendet ID e saktë, marrësi sheh një kërkesë për lidhje në distancë në ekran. Dërguesi mund të zgjedhë një emër përdoruesi specifik (p.sh. Mbështetja Teknike) për të mashtruar viktimën që nuk dyshon. Nëse kërkesa pranohet, kriminelët kibernetikë kopjojnë dhe ekzekutojnë në kompjuterin tuaj një skedar që duket si një përditësim i Windows (shfaqet një përqindje përfundimi).

Përdorimi i veçorisë së transferimit të skedarëve të AnyDesk vjedh të dhëna nga ruajtja lokale, ndarjet e rrjetit dhe llogaritë e OneDrive. Për të shmangur mbylljen e softuerit me një Esc të thjeshtë, hyrja e tastierës dhe e miut çaktivizohet (një veçori tjetër e AnyDesk).

Në fund, ekzekutohet një mjet që kopjon skedarin e tekstit me udhëzimet që duhen ndjekur për të paguar shpërblimin në drejtori të ndryshme. Metoda është tipike për sulmet e ransomware, por në këtë rast asnjë skedar nuk është i koduar. Në praktikë është zhvatje. Nëse shuma e kërkuar nuk dërgohet, të dhënat do të përfundojnë në internet. Aktualisht, faqja Mad Liberator liston 9 viktima.

Discussion about this post