Kompania e sigurisë Intezer ka identifikuar një malware-backdoor që nuk është parë kurrë më parë, e cila është ndërtuar plotësisht nga e para për sistemet operative Windows, macOS dhe Linux dhe nuk është zbuluar kurrë nga asnjë motor skanimi malware deri më tani.

I quajtur SysJoker, malware i ri u zbulua në ueb serverin Linux të një “institucioni arsimor kryesor”. Duke gërmuar në gjetjet e tyre, studiuesit gjetën versione të SysJoker si për Windows ashtu edhe për macOS dhe dyshojnë se malware ndër-platformë ka ekzistuar që nga mesi i vitit 2021.

Ky është një zbulim mjaft domethënës për një sërë arsyesh. Para së gjithash, malware është multiplatformë, gjë që është mjaft e rrallë pasi shumica e malware janë shkruar me një sistem operativ specifik në mendje. Së dyti, dhe jo më pak e rëndësishme, është një malware i sapo ndërtuar që përdor katër serverë të veçantë C&C, që do të thotë se dora pas zhvillimit të SysJoker ka të ngjarë të jetë një aktor i avancuar i kërcënimit dhe mund të mbështetet në burime të konsiderueshme. Dhe mbetet e pazakontë që malware i panjohur Linux të zbulohet në një sulm në botën reale.

Intezer kreu një analizë të versionit të Windows, ndërsa Patrick Wardle, një studiues i njohur i sigurisë, analizoi versionin për macOS. Të dy kanë zbuluar se SysJoker ofron funksionalitet të avancuar të prapaskenës duke e bërë atë një Mjet RAT – Remote Access në tërësinë e tij. Skedarët e ekzekutueshëm për të dy versionet kanë një prapashtesë .ts.

Në rastin e Windows, prapashtesa .ts mund të përdoret për të kaluar malware si një skedar skripti. Intezer nuk ishte në gjendje të përcaktonte përfundimisht se si mund të ishte instaluar malware. Është e mundur, por jo e sigurt, që është instaluar nëpërmjet një pakete me qëllim të keq npm ose duke përdorur një shtesë të rreme për të fshehur instaluesin. Kjo do të sugjeronte që infeksionet e zbuluara nuk ishin rezultat i shfrytëzimit të një cenueshmërie, por rezultat i një veprimi inxhinierik social që synon të mashtrojë përdoruesit e mundshëm të synuar.

Wardle pretendon se zgjerimi .ts në një mjedis macOS mund të përdoret për të maskuar malware nga skedarët strea të transportit video. Studiuesi zbuloi gjithashtu se versioni macOS ishte nënshkruar në mënyrë dixhitale, megjithëse me një nënshkrim ad hoc.

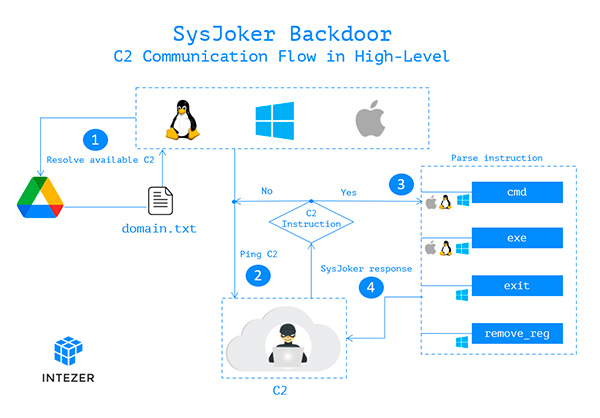

SysJoker është shkruar në C ++. Backdoor gjeneron adresën e serverit të kontrollit duke deshifruar një varg të marrë nga një skedar teksti i ruajtur në Google Drive. Studiuesit, gjatë fazës së analizës, zbuluan se serveri C&C ndryshoi tre herë, duke treguar aktivitetin aktual të sulmuesit në monitorimin e makinave të infektuara.

Përballë organizatave të synuara dhe sjelljes së malware, Intezer beson se SysJoker është një mjet që përdoret për qëllime spiunazhi drejt objektivave specifike dhe “lëvizjes anësore” (dmth. depërtimi dhe lëvizja brenda një rrjeti) me mundësinë e këmbënguljes dhe më pas. sulmet e ransomware.

Discussion about this post