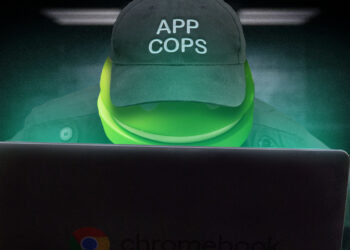

Microsoft ka zbuluar katër dobësi serioze në kornizën mce Systems të përdorur nga disa operatorë telekomi në aplikacionet e para-instaluara në pajisjet Android. Falë privilegjeve të ngritura të aplikacioneve, do të ishte e mundur të ekzekutoni kodin në distancë dhe të vidhni informacione të ndjeshme. Të gjitha gabimet u rregulluan nga palët e interesuara. Problemi thekson edhe një herë nevojën për të përdorur një zgjidhje sigurie që bllokon çdo malware.

Pak siguri në aplikacionet e pre-instaluara

Ekspertët e Microsoft kanë zbuluar se kuadri mce Systems ka një shërbim që mund të përdoret për të shfrytëzuar dobësitë, duke lejuar instalimin e dyerve të pasme dhe marrjen e kontrollit të pajisjes. Korniza përdoret në aplikacionet e para-instaluara si një mjet diagnostikues për të identifikuar çdo problem, në mënyrë që të mund të aksesojë burime të ndryshme, duke përfshirë audion, kamerën dhe hapësirën ruajtëse.

Disa nga aplikacionet e lartpërmendura, të shpërndara edhe përmes Google Play Store, janë zhvilluar nga AT&T, Telus, Rogers Communications, Bell Canada dhe Freedom Mobile. Meqenëse aplikacionet janë të instaluara paraprakisht dhe për rrjedhojë janë pjesë e imazhit të sistemit operativ, përdoruesit nuk mund t’i fshijnë ato pa leje rrënjësore. Fatkeqësisht, ky lloj defekti nuk zbulohet nga teknologjia Google Play Protect. Katër dobësitë tregohen me CVE-2021-42598, CVE-2021-42599, CVE-2021-42600 dhe CVE-2021-42601.

Të gjitha aplikacionet e ekzaminuara (Microsoft nuk ka dhënë emrat e tyre) kryejnë aktivitete “të shfletueshme” që mund të shfrytëzohen për të parë faqet e internetit të infektuara. Nëpërmjet një “backdoor” do të ishte e mundur të aksesoni mikrofonin, kamerën, hapësirën ruajtëse, lidhjen, vendndodhjen gjeografike, sensorët, cilësimet, aplikacionet e instaluara, numrin e telefonit dhe kontaktet.

Kompania Redmond ka raportuar praninë e dobësive te mce Systems, e cila ka vazhduar me lëshimin e arnimeve në bashkëpunim me operatorët telefonikë në fjalë.

Discussion about this post