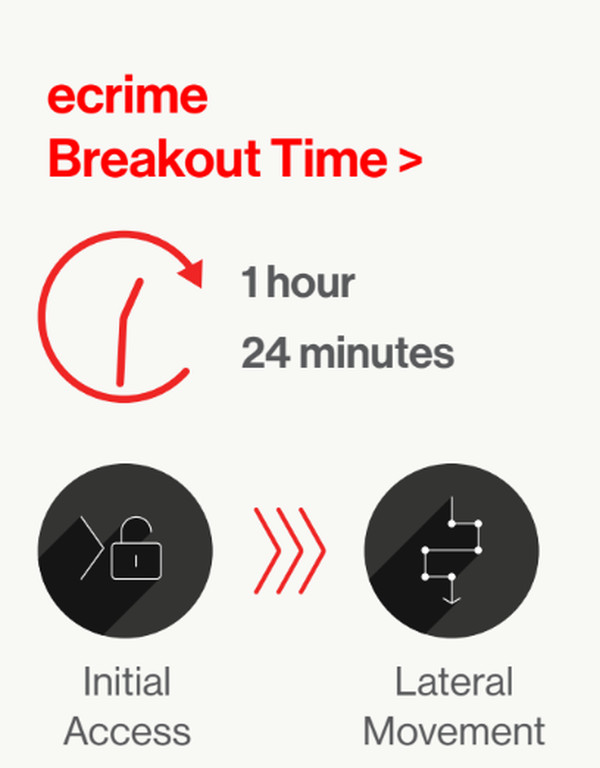

Kriminelët kibernetikë po bëhen më efikas dhe vazhdojnë të reduktojnë breakout time,e cila është koha që duhet për të bërë lëvizje anësore brenda një sistemi pasi kanë arritur të futen brenda tij. Sot mesatarisht duhen 1 orë e 24 minuta, ndërsa vitin e kaluar mesatarja ishte 1 orë e 38 minuta. Një ndryshim që mund të mos duket i madh, por ajo që është më e frikshme është se në një nga tre rastet, hakerët janë në gjendje të kryejnë lëvizje anësore në më pak se 30 minuta, duke e bërë shumë më të vështirë punën për ekipet e sigurisë.

Crowdstrike bën të disponueshëm 2022 Global Threat Report

Në disa raste, vështirësia në caktimin e përgjegjësisë është për faktin se u morën shpejt kundërmasat që refuzuan përpjekjen, duke e bërë të pamundur studimin e detajuar të sulmit dhe nxitësve të mundshëm të tij. Sidoqoftë, në raste të tjera, CrowdStrike preferoi të ishte i kujdesshëm dhe të mos e tepronte. Gjithashtu sepse atribuimi i tentativave për sulm është një çështje shumë e ndjeshme dhe nuk është gjithmonë e parëndësishme të identifikohen me siguri autorët.

Malware nuk është më mjeti kryesor i hyrjes

Një aspekt shumë interesant është se sipas analizës së CrowdStrike, malware përdoret gjithnjë e më pak për të qenë në gjendje të shkelin masat e sigurisë së korporatës. Në fakt, 71% e sulmeve të analizuara ishin pa malware. Pra, si u futën sulmuesit? Ekzistojnë dy metoda kryesore: shkelja e kredencialeve dhe dobësitë e pasakta. Shpejtësia me të cilën zbulohen dobësitë e reja dhe gabimet e ditës zero e bën jetën të vështirë për menaxherët e sigurisë, të cilët nuk mund të rregullojnë gjithmonë shpejt, duke i lënë sistemet të ekspozuara.

Kjo nuk do të thotë që malware që, në shumicën e rasteve, është ransomware, nuk shfrytëzohet më vonë. Kjo ndodh edhe sepse tanimë ekziston një industri pas ransomware, me grupe të specializuara në gjetjen e viktimave të mundshme, të tjerë në “paketimin” e virusit (Ransomware-as-a-Service) dhe akoma të tjerë që merren me negociata. Një fenomen që prek veçanërisht objektet e kujdesit shëndetësor: duke pasur parasysh ndjeshmërinë e informacionit që ata mbajnë në sistemet e tyre dhe rëndësinë kritike të këtyre infrastrukturave, në fakt ka më shumë gjasa që ata të jenë të gatshëm të shesin dhe paguajnë shpërblimin e kërkuar.

Sa, në përqindje, paguajnë shpërblimin nuk është një shifër e lehtë për t’u marrë. Në raportin e mëparshëm të CrowdStrike, në lidhje me vitin 2021, pothuajse një në katër kompani (24%) në nivel global deklaroi se ishte dorëzuar para kërkesave të kriminelëve (18% për Italinë). Raporti i ri nuk i përmend këto të dhëna, por sipas Luca Nilo Livrieri, Menaxher i Lartë, Inxhinieria e Shitjeve në Evropën Jugore në CrowdStrike, përqindja ka të ngjarë të jetë rritur.

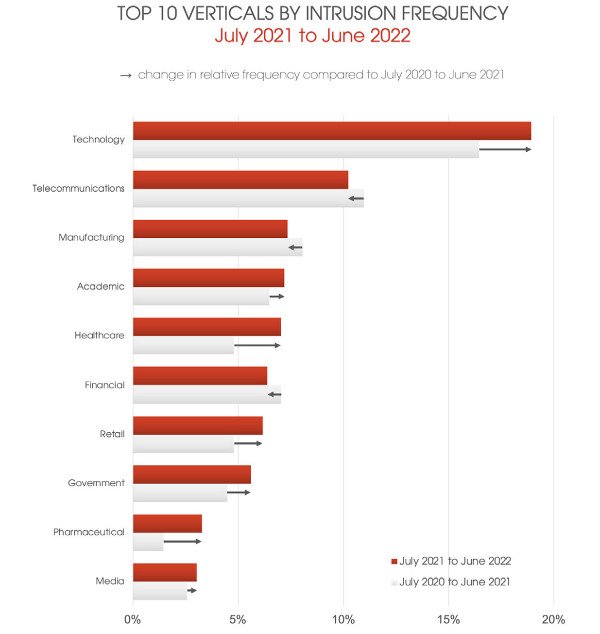

Sektorët më të shënjestruar nga kriminelët kibernetikë

Sipas analizës së CrowdStrike, sektori më i prekur është sektori i telekomunikacionit, i cili përbën 37% të të gjitha tentativave të sulmeve të zbuluara. Kjo pasohet nga teknologjia (14%), faqet qeveritare (9%), universitetet dhe qendrat kërkimore (5%) dhe, së fundi, media (4.5%).

CrowdStrike gjithashtu thekson se sektori i telekomunikacionit është ai i zgjedhur për aktorët e sponsorizuar nga shteti. E kuptueshme, duke pasur parasysh se këto janë infrastruktura kritike që mund të përdoren edhe për vëzhgim, inteligjencë dhe kundërspiunazh.

Discussion about this post