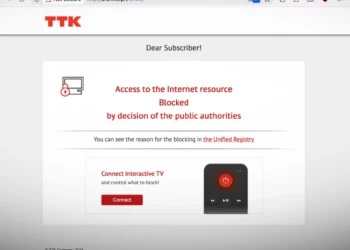

Ekspertët e Shadowserver Foundation kanë zbuluar se më shumë se 3.6 milionë serverë MySQL janë të ekspozuar publikisht në internet dhe u përgjigjen pyetjeve në portën TCP 3306. Kriminelët kibernetikë mund të përdorin mundësinë për të kryer lloje të ndryshme sulmesh, nga vjedhja e të dhënave deri te instalimi i ransomware. Oracle ofron udhëzues të detajuar se si të sigurohen versionet 5.7 dhe 8.0 të DBMS-së së saj.

Shadowserver Foundation kreu një skanim të rasteve të MySQL, duke zbuluar lidhje të hapura në portin e paracaktuar TCP 3306 dhe duke marrë një Përshëndetje Serveri (TLS dhe ndryshe) si përgjigje. Në detaje, 2,279,908 serverë iu përgjigjën pyetjeve në IPv4 nga një total prej 3,957,457, ndërsa pyetjet në IPv6 iu përgjigjën 1,343,993 serverëve nga një total prej 1,421,010. Pra, 67% e serverëve MySQL janë të aksesueshëm nga Interneti (IPv4 dhe IPv6).

Shtetet e Bashkuara janë vendi me serverët më të aksesueshëm përmes IPv4 (mbi 740,000), pasuar nga Kina, Polonia dhe Gjermania. Shtetet e Bashkuara janë gjithashtu vendi me serverët më të aksesueshëm përmes IPv6 (afërsisht 461,000), të ndjekur nga Holanda, Singapori dhe Gjermania. Ekspertët e Shadowserver Foundation nuk kanë verifikuar nivelin e aksesit të mundshëm, por është e qartë se kjo “sipërfaqe e mundshme sulmi” duhet të mbyllet.

Versioni më i përdorur i MySQL është 5.7 (mbështetur nga Oracle deri në tetor 2023), por versionet 5.5 dhe 5.6 janë ende të instaluara në shumë serverë, me mbështetje që përfundon në dhjetor 2018 dhe shkurt 2021, respektivisht. Meqenëse nuk ka asnjë arsye për të lejuar aksesin në distancë, administratorët e TI-së duhet të filtrojnë trafikun dhe të zbatojnë vërtetimin. Mungesa e mbrojtjeve mund të ketë pasoja të rënda ekonomike për një kompani.

Discussion about this post